Crittografia, i Falsi Miti da Sfatare

Sfatiamo otto falsi miti riguardanti la Crittografia, l’ultimo argine tra il dato e la sua compromissione.

Creazione password

Come creare una password efficace e gli errori da evitare.

Backup, Disaster recovery e Business continuity (terza parte)

Disaster recovery e Business continuity

Backup, Disaster recovery e Business continuity (seconda parte)

Disaster recovery e Business continuity

Backup, Disaster recovery e Business continuity (prima parte)

Disaster recovery e Business continuity

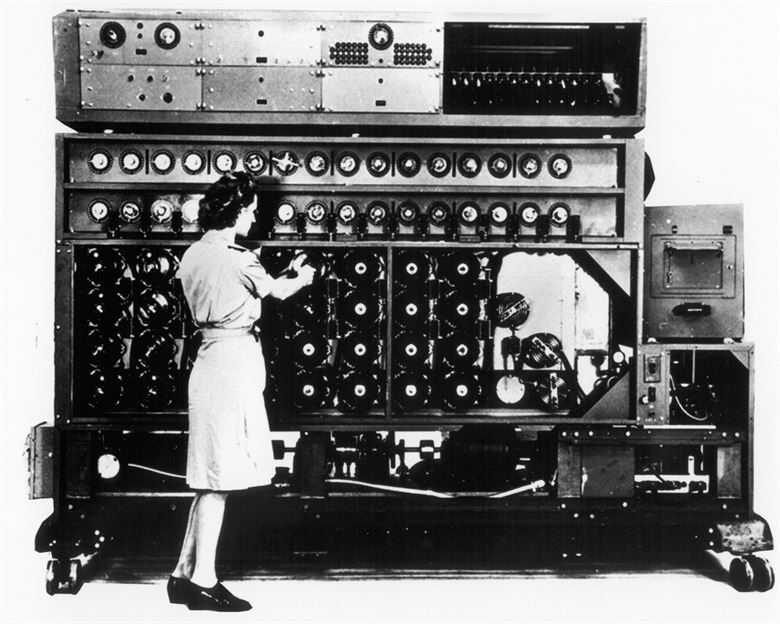

8 Marzo festa delle donne, il malware è … maschile

il malware è … maschile

Customer Centricity

Cosa significa avere un approccio cliente-centrico (rivolto al cliente) e perché è di fondamentale importanza adottare questo modello per migliorare il proprio business?

Non tutte le imprese del settore manifatturiero possono contare su sistemi di ultima generazione.

In questo scenario, l’Information technology può diventare sempre più l’abilitatore principale per nuovi processi e strutture nell’ambito del manufacturing e della logistica.

Emotet, A volte ritornano

Ripercorriamone l’evoluzione e i motivi per cui è tanto temuto, le tecniche che utilizza e le conseguenze che un attacco di questo tipo può provocare.